Monitoring #3 : Surveillance de notre premier serveur - Tech2Tech | News, Astuces, Tutos, Vidéos autour de l'informatique

Black Hat : des chercheurs démontrent comment pirater un serveur d'entreprise via SAP SolMan - ZDNet

PIRATER UN SERVEUR DE L'IO A L'ÉTAT MAJOR ENFOUI FORTNITE, EMPLACEMENT SERVEUR DE L'IO FORTNITE - YouTube

.jpg)

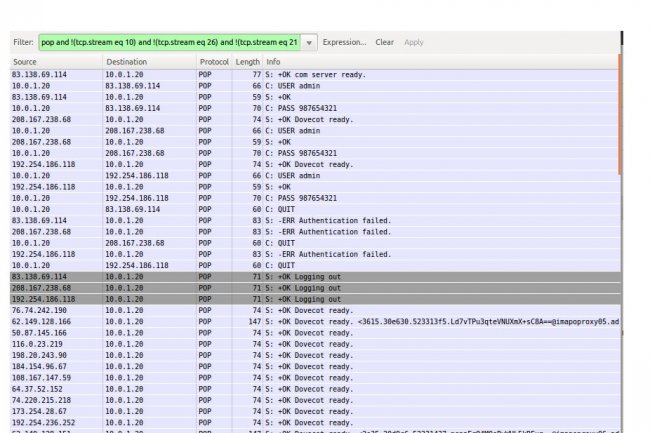

![Hack] Prendre le contrôle d'un serveur en 2 mn avec NetCat | Dyrk Hack] Prendre le contrôle d'un serveur en 2 mn avec NetCat | Dyrk](https://dyrk.org/wp-content/uploads/2016/05/Capture-19.png)